Кибер-вымогатели взяли в заложники интернет

Вот поэтому, дети, вы не скачиваете всякие подозрительные программы из интернета!

Сегодня днем стало известно, что госпитали Великобритании подверглись кибер-атаке. Нет, хакеры не похитили данные и не слили личную информацию. Вместо этого они решили просто напросто заработать. Началось все с того, что вымогательская программа возникла на компьютерах в 16 госпиталях на территории Британии. По данным The Guardian, примерно в 12:30 по местному времени компьютеры госпиталя были заморожены, а данные на них зашифрованы. Когда сотрудники попытались получить доступ, то перед ними появилось милое окошко, требующее $300 в биткоинах. Классика вымогательских атак.

#nhscyberattack pic.twitter.com/SovgQejl3X

— gigi.h (@fendifille) May 12, 2017

В результате произошел маленький хаос — назначения отменены, общий беспорядок и просто доступ к медицинским записям был заблокирован. А один госпиталь даже отменил все не срочные операции.

По данным Национального Центра Здравоохранения виновник — вымогательская программа известная как Wanna Decryptor, также известная как WannaCry.

К сожалению, на Британии атака вымогателей не закончилась. Волна пошла по Европе и даже добралась до России. В частности, речь идет о комьютерах МВД и нескольких других крупных компаний, таких как "Связной" и "МегаФон".

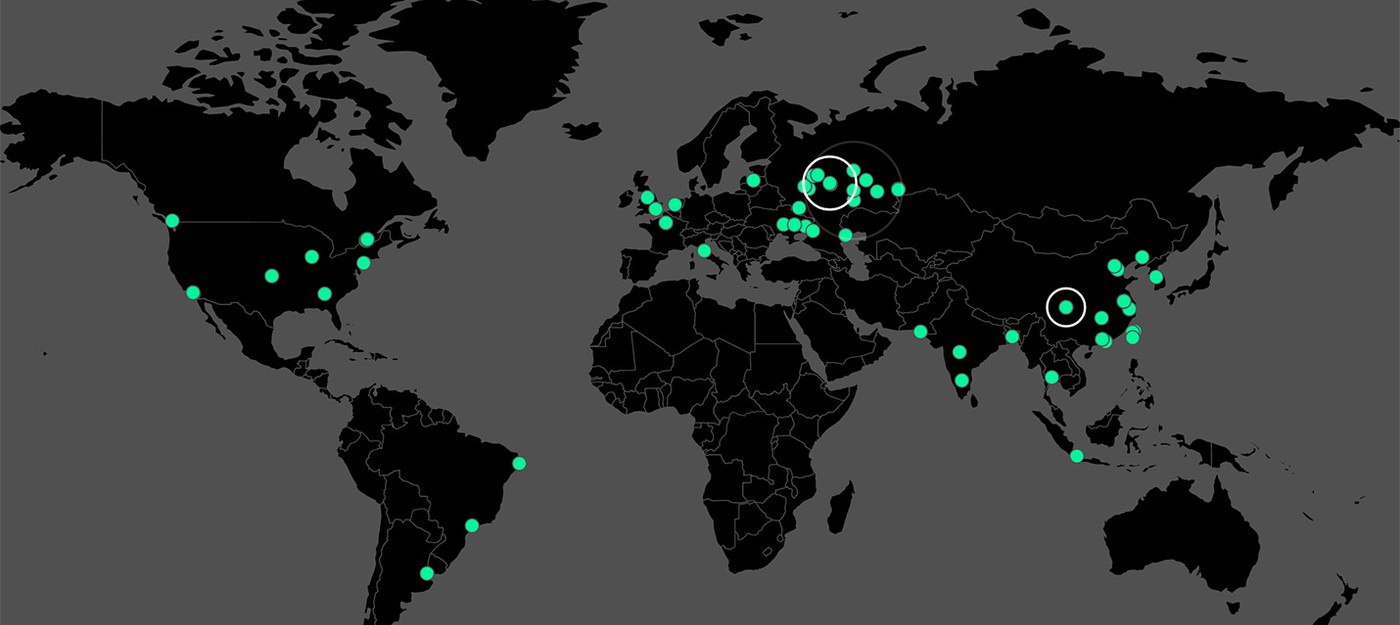

36,000 detections of #WannaCry (aka #WanaCypt0r aka #WCry) #ransomware so far. Russia, Ukraine, and Taiwan leading. This is huge. pic.twitter.com/EaZcaxPta4

— Jakub Kroustek (@JakubKroustek) May 12, 2017

Вот что появилось на экранах всех рабочих компьютеров Мегафон Ритейл @eldarmurtazin pic.twitter.com/pQsMRMe6zg

— Даниил Баздырев (@dabazdyrev) May 12, 2017

По данным Якуба Кроустека из Avast в общей сложности атака затронула около 36 тысяч машин. Россия, Украина и Тайвань лидируют по количеству.

А вот на этом сайте можно посмотреть, где все это происходит.