Исследователи разработали способ "кражи" данных при помощи отслеживания яркости монитора

Существует множество способов, которыми злоумышленники могут похищать информацию с компьютеров и портативных девайсов без необходимости использовать постоянное подключение или физического доступа. Однако новая разработка в этой области может привести к приступу паранойи. Исследователи обнаружили, что...

В Японии создали камеру безопасности с ИИ

За автоматизированными системами безопасности будущее. Зачем тратить деньги на сенсоры, стикеры и охранников, если всю работу могут выполнять обычные камеры, оснащенные ИИ, который не требует наблюдения со стороны сотрудников. Японская телекоммуникационная компания NTT East и...

Баг Steam позволял хакерам удаленно управлять компьютерами в течение 10 лет

Согласно деталям эксплоита, опубликованным фирмой по безопасности Context, в Steam-клиенте на PC продолжительное время находилась опасная брешь. Баг присутствовал в клиенте на протяжении последних десяти лет и делал уязвимым PC-пользователей для удаленного контроля хакерами. Согласно...

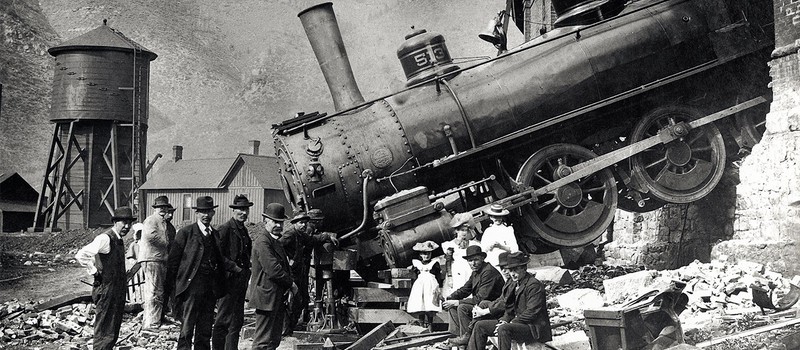

Как в США тестируют ядерное оружие на безопасность

Национальная лаборатория Сандиа в США занимается необычными экспериментами и исследованиями. В основном ученые заняты разработкой и изучением неядерных компонентов для американского арсенала еще со времен Трумана. Короче говоря, тут работают эксперты по деликатному искусству взрыва. ...

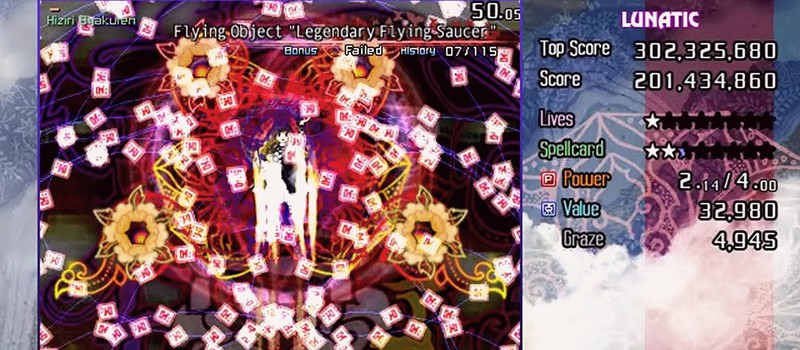

Вирус блокирует использование компьютера, пока не наберешь 200 миллионов очков

Вредоносное программное обеспечение, также известное как "Ransomware" отличается тем, что блокирует использование компьютера, требуя заплатить деньги. Rensenware — духовный клон подобных "вирусов", написанный корейским программистом. И требования у этого софта гораздо выше, чем просто небольшая...

Хакеры могут похищать данные, слушая звуки жесткого диска

Вы думаете, что ваши данные в безопасности, если ваш компьютер не подключен к сети? Вы ошибаетесь. Как выяснили исследователи, занимающиеся безопасностью, звук жесткого диска компьютера может использоваться для передачи данных от защищенной машины. Хак DiskFiltration,...

Скрываемый под землю забор — это невероятно круто

Кто бы мог подумать, что забор может стать причиной такого удовольствия. Если вы устали от средневековой эстетики ворот и заборов, то как насчет нового подхода — окружить свой дом забором, некоторые части которого могут скрываться...

Летающий дрон стреляет сетью по другим дронам

Инженеры из лаборатории Human-Interactive Robotics Lab в Технологическом Университете Мичигана, оформили патент на основе прототипа системы для охоты на летающих дронов. Проект прозванный Robotic Falconry представляет из себя дрон, оснащенный пушкой с сетью. Он может...